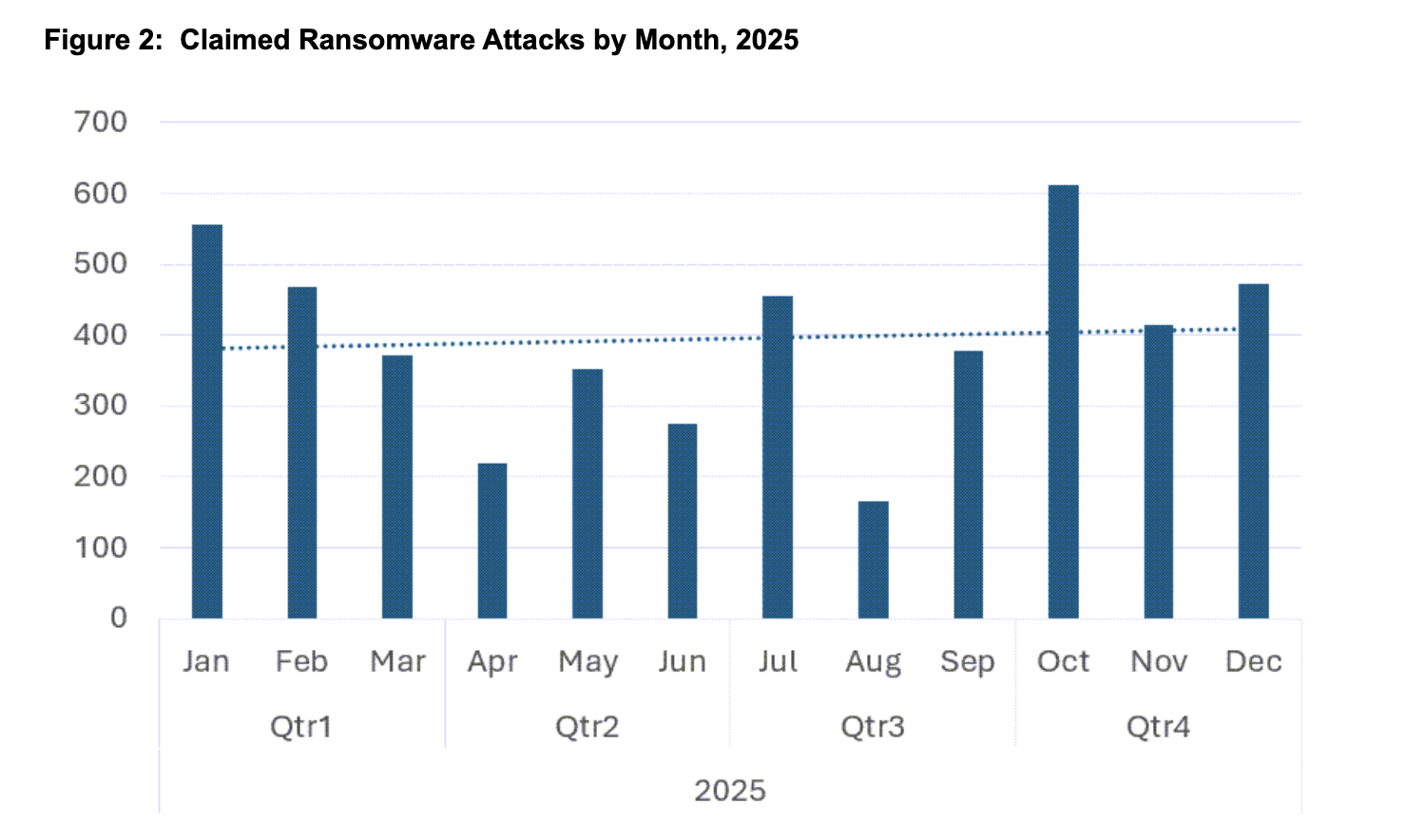

Los ataques de ransomware siguieron aumentando durante 2025, alcanzando 4.737 ataques, de acuerdo a un estudio (PDF) de Symantec y Carbon Black Threat Hunter Team. La cifra es solo 0,8% mayor que lo registrado en 2024. Durante el año, la actividad criminal registró una baja en abril tras el cierre de la banda criminal RansomHub, que tenía la mayor operación en ese momento.

Sin embargo la pausa fue corta, ya que los anteriores afiliados de RansomHub se relocalizaron en otros grupos, retomando el volumen de ataques en algunas semanas. Agosto mostró una nueva baja, que es consistente con lo observado en años anteriores como baja estacional.

Dos grandes grupos desaparecieron en 2025: LockBit, que no pudo recuperarse tras una intervención policial realizada a fines de 2024, y RansomHub, que cerró abruptamente en abril de 2025.

Otros grupos crecieron como consecuencia, especialmente Akira y Qilin, que representaron 16% del total de ataques en 2025. Inc y Safepay les siguen con 6% y DragonForce apareció como un nuevo actor, asegurando ser el responsable de 5% de los ataques.

Los cambios muestran como los cibercriminales se mueven de forma fluida entre grupos ofreciendo servicios de ransomware.

Ataques sin encriptación

Uno de los puntos más significativos del estudio muestra las campañas de extorsión que no dependen del cifrado de información. Los ataques se enfocaron principalmente en el secuestro de información y la amenaza de hacerla pública, saltándose el paso de aplicar un ransomware.

El grupo Snakefly fue uno de los mayores exponentes en esta modalidad, explotando vulnerabilidades de software utilizado ampliamente en el mundo corporativo para extraer datos a gran escala. Las víctimas incluyeron grandes organizaciones gubernamentales y de la industria, con algunas campañas afectando a cientos de compañías a través de la explotación de una única vulnerabilidad.

Los ataques basados en cifrado se mantuvieron sobre los 4.700 incidentes anualmente. Incluyendo los casos que incluyeron extorsión por robo de datos, los incidentes alcanzaron 6.182 en 2025, representando un aumento de 23% respecto a 2024.

Ingeniería social

Los investigadores también documentaron un aumento en los ataques impulsados por ingeniería social, particularmente en plataformas en la nube y sistemas de identificación. Entre los métodos usados está hacerse pasar por otra persona a través de llamados telefónicos, recolección de credenciales y abuso de sistemas OAuth para obtener acceso a ambientes empresariales.

En varias campañas, los atacantes convencieron a trabajadores de autorizar aplicaciones maliciosas o compartir códigos de autenticación haciéndose pasar por soporte TI. Una vez que el acceso estaba establecido, los actores exportaban grandes volúmenes de datos y enviaban sus requerimientos de extorsión. Estas técnicas reducen los requerimientos de uso de malware y complican la detección de problemas en ambientes de alto uso legítimo de sistemas en la nube.